Kategorie: Beliebte Beiträge

HDG erklärt: Habe ich einen Virus? Hier sind die Warnzeichen

Jeder, der jemals einen Virus in seinem Computersystem hatte, weiß, wie stressig es sein kann. Es spielt keine Rolle, ob Sie ein fortgeschrittenes oder ein starkes Sicherheitssoftwareprogramm haben, [...]...

Mehr lesen →HDG erklärt: Was sind Metadaten und wie werden sie verwendet?

Wenn Sie eine Website besitzen oder in Bereichen arbeiten, in denen Online-Inhalte geschrieben oder verwaltet werden, haben Sie wahrscheinlich von Metadaten gehört. Es ist etwas, von dem Sie nicht loskommen können (und das Sie auch nicht tun sollten, wenn Sie in Suchmaschinen ranken möchten). Die Frage, die Sie möglicherweise stellen, lautet: "Was sind Metadaten - und was noch wichtiger ist: Wie [...]...

Mehr lesen →HDG erklärt: Wie funktioniert GPS?

Haben Sie das letzte Mal, als Sie Ihr Telefon verwendet haben, um Google Maps Ihren genauen Standort auf einer Karte anzeigen zu lassen, angehalten und sich gefragt, wie GPS so genau funktioniert? Das GPS-System (Global Positioning System) wurde 1973 vom US-Verteidigungsministerium (NAVSTAR) eingeführt. Bis 1993 gab es 24 [...]...

Mehr lesen →HDG erklärt: Was ist ein Keylogger und wie entferne ich ihn von meinem Computer?

Ein Keylogger oder Keystroke Logger ist ein hinterhältiges Programm, mit dem Cyberkriminelle jeden Tastendruck auf Ihrem Computer verdeckt aufzeichnen können. Das Hauptziel ist es, Ihre sensiblen Informationen wie Passwörter oder Logins zu sammeln und an den Hacker zurückzusenden. Ursprünglich wurden Keylogger verwendet, um die Aktivitäten von Mitarbeitern auf Computern zu verfolgen, aber dies wurde schnell [...]...

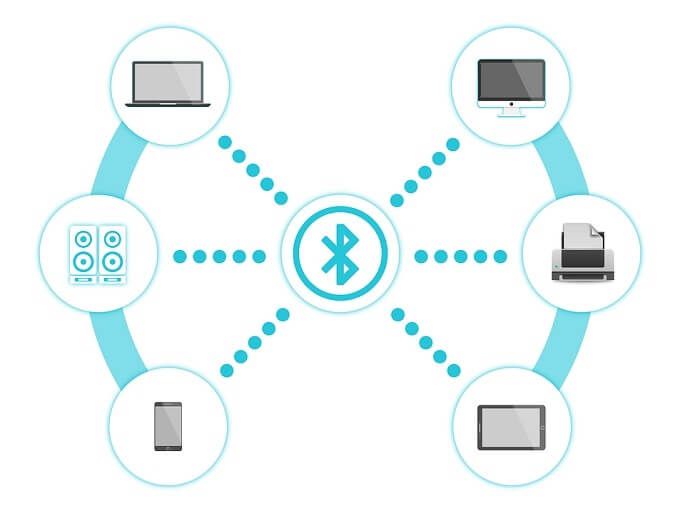

Mehr lesen →HDG erklärt: Was ist Bluetooth und wofür wird es am häufigsten verwendet?

Viele von Ihnen, die dies lesen, erinnern sich vielleicht an die schlechten alten Zeiten, als sie zwei Geräte dazu gebracht haben, miteinander zu reden. Mobiltelefone (keine Smartphones!) Verfügten über eigene Kabel. Computer hatten den Universal Serial Bus noch nicht angenommen, daher gab es auch ein Durcheinander verschiedener Verbindungsstandards. WiFi war noch keine Sache, [...]...

Mehr lesen →Warum die meisten neuen Telefone die Kopfhörerbuchse fallen lassen

Die 3,5-mm-Stereo-Klinkenbuchse (Tip, Ring, Sleeve) gibt es schon sehr lange. Die ursprüngliche 6,35-mm-Version stammt aus dem späten 19. Jahrhundert, als sie in Telefonzentralen verwendet wurde. Die 3,5-mm-Version entstand in den 1950er-Jahren und ist bis heute weit verbreitet. Das heißt, Sie könnten ein Paar nehmen [...]...

Mehr lesen →Black, White & Grey Hat Hacking definiert

Hacker. Die Nachrichten lieben es, über sie zu berichten, und die Öffentlichkeit liebt es, völlig falsch zu verstehen, was sie tatsächlich tun. Das Wort "Hacker" ist vor allem aufgrund seiner Verwendung in Medien und Filmen mit böswilligen Computerkriminellen in Verbindung gebracht worden. Ursprünglich war der böswillige Typ des Computerassistenten als "Cracker" bekannt, [...]...

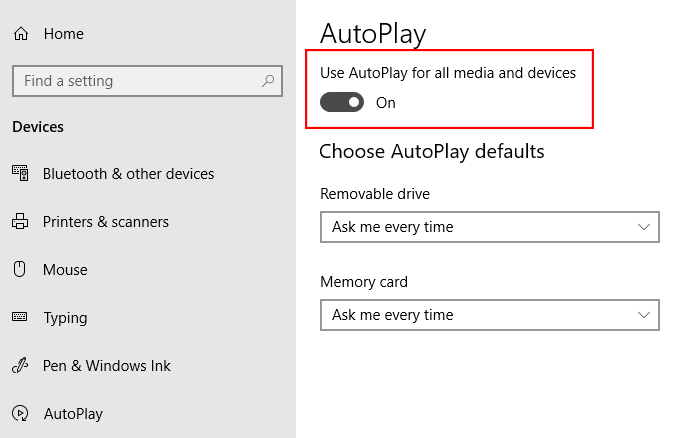

Mehr lesen →So entfernen Sie Shortcut Virus in USB mit CMD

Ein Computervirus kann von nahezu jedem Ort stammen - sogar von Wechseldatenträgern. Wenn ein infiziertes USB-Flash-Laufwerk den Weg zu Ihrem PC findet, wird es dank einer integrierten Windows-Funktion namens AutoRun aktiviert. Glücklicherweise gibt es eine Möglichkeit, die Funktion zu deaktivieren. In diesem Artikel zeigen wir Ihnen, wie Sie [...]...

Mehr lesen →Was bedeutet End of Life für Software und sollte es Sie interessieren?

Bevor wir beginnen, sollten Sie wissen, dass dieser Artikel auch Betriebssysteme (OS), insbesondere Windows, behandelt. Die Prinzipien können jedoch für jede Software, App oder jedes Betriebssystem gelten. Wenn Sie hören oder benachrichtigt werden, dass sich Ihre Software dem Ende des Lebens (End of Life, EOL) nähert, ist dies etwas beunruhigend. Es klingt so endgültig, als ob Ihre Software gerade läuft [...]...

Mehr lesen →99 der besten Windows Freeware-Programme, die Sie möglicherweise nicht kennen

Aufgrund der Beliebtheit meines vorherigen Artikels über Help Desk Geek mit dem Titel "99 Möglichkeiten, Ihren Computer blitzschnell zu machen" habe ich beschlossen, einen weiteren Listenbeitrag mit 99 Elementen zu verfassen, diesmal jedoch mit Windows-Freeware-Programmen, von denen Sie möglicherweise noch nichts gehört haben. Wenn Sie nach "besten Freeware-Programmen" oder "Top-Freeware" suchen [...]...

Mehr lesen →